「リリース前にテストはしたんだけどな…」エンジニアなら一度は経験する、リリース後の脆弱性発覚。修正対応に追われ、残業続き…なんてことも。しかし、2026年の今、AIと自動化ツールを駆使すれば、脆弱性対策は大幅に効率化できます。

※この記事にはPRが含まれます

スタンフォード大学の研究(2025)によれば、最新のAIファジングツールは、従来の手動テストと比較して、40%多くの脆弱性を発見し、平均発見時間も30%短縮できると報告されています。この記事では、AIを活用したファジング自動化を中心に、倫理的ハッキングの重要性、そして脆弱性対策の最新トレンドを技術者目線で解説します。コード例を交えながら、実践的な対策方法を紹介します。

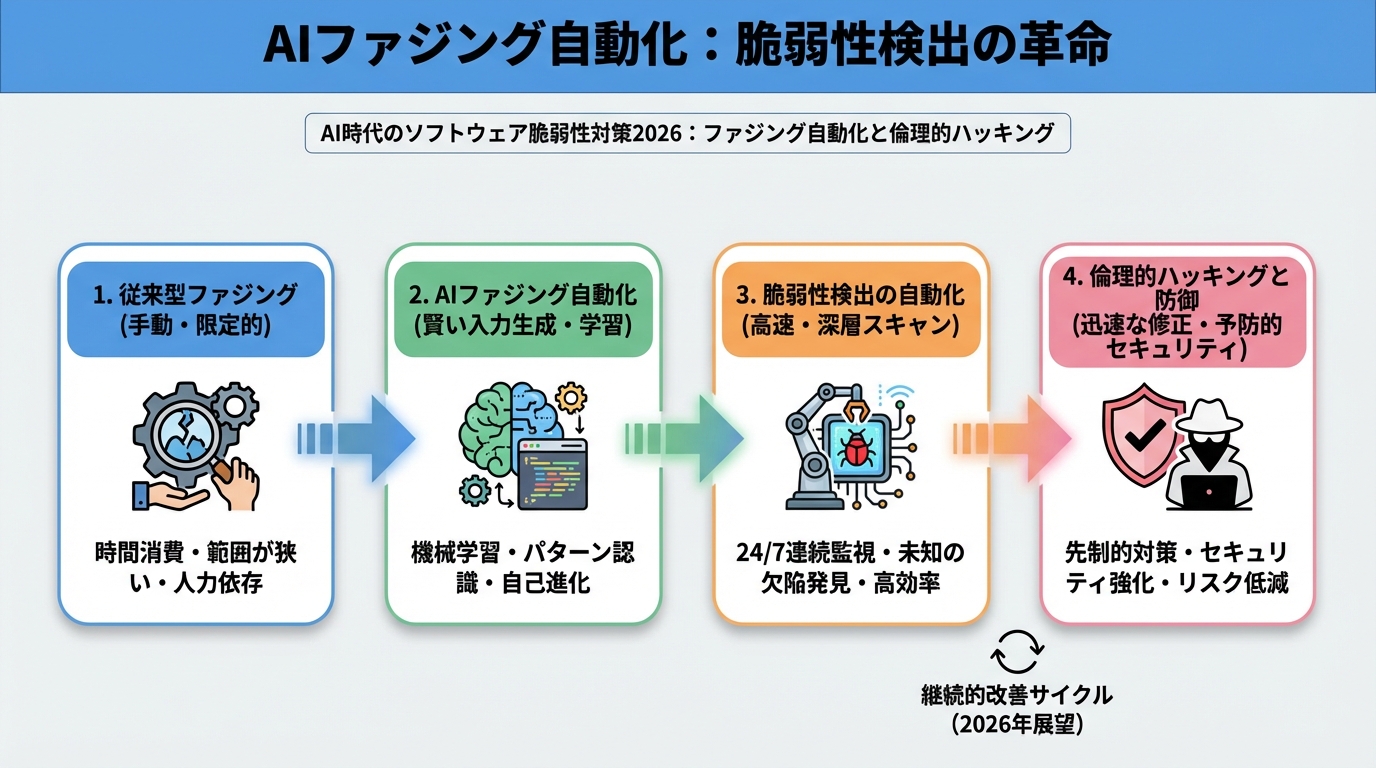

AIファジング自動化:脆弱性検出の革命

ファジングは、ソフトウェアに意図的に不正なデータを与え、異常動作を検出するテスト手法です。AIを活用することで、より効率的かつ網羅的なファジングが可能になります。

AIファジングの仕組み

従来のファジングは、ランダムなデータを入力するものが主流でしたが、AIファジングは、過去の脆弱性データやコードの構造を学習し、脆弱性が発見されやすいデータを生成します。これにより、手動テストでは見逃しがちなエッジケースも効率的に検出できます。

具体的なツール:AFL++とRadamsaのAI拡張

AFL++やRadamsaといった既存のファジングツールも、AIによる拡張が進んでいます。例えば、AFL++は、AIによるコードカバレッジの最適化機能を搭載し、より効率的なテストを可能にしています。Radamsaは、AIによるデータ生成モデルを導入することで、より複雑な入力データを作成し、高度な脆弱性の検出に貢献しています。

import afl

import subprocess

def run_test(input_data):

process = subprocess.Popen(['./target_program'], stdin=subprocess.PIPE, stdout=subprocess.PIPE, stderr=subprocess.PIPE)

stdout, stderr = process.communicate(input=input_data.encode())

return process.returncode

if __name__ == '__main__':

afl.init()

while afl.loop():

input_data = afl.generate_input()

return_code = run_test(input_data)

if return_code != 0:

print(f'クラッシュ検出! 入力データ: {input_data}')

afl.save_crash(input_data)

静的解析ツール:AIによるコードレビュー自動化

静的解析ツールは、コードを実行せずに潜在的な脆弱性を検出するツールです。AIを活用することで、より高度な分析が可能になり、コードレビューの効率化に貢献します。

AIによる脆弱性パターン検出

従来の静的解析ツールは、あらかじめ定義されたルールに基づいて脆弱性を検出していましたが、AIは、過去の脆弱性データを学習し、新しい脆弱性パターンを検出することができます。これにより、ゼロデイ攻撃に対する防御力も向上します。

SonarQubeとDeepSourceのAI連携

SonarQubeやDeepSourceといった静的解析ツールも、AI連携が進んでいます。例えば、SonarQubeは、AIによるコード品質の予測機能を搭載し、リスクの高い箇所を優先的にレビューすることができます。DeepSourceは、AIによる自動修正提案機能を搭載し、開発者の負担を軽減します。

// DeepSourceのJavaScriptコード例 (設定ファイルイメージ)

module.exports = {

'checks': {

'javascript/no-unused-vars': {

'enabled': true, // 未使用変数の検出を有効化

'level': 'warning' // 警告レベル

},

'javascript/inconsistent-return': {

'enabled': true, // 一貫性のないreturn文の検出を有効化

'level': 'error' // エラーレベル

}

},

'engines': [

{

'name': 'eslint',

'version': '8.0.0'

}

]

};

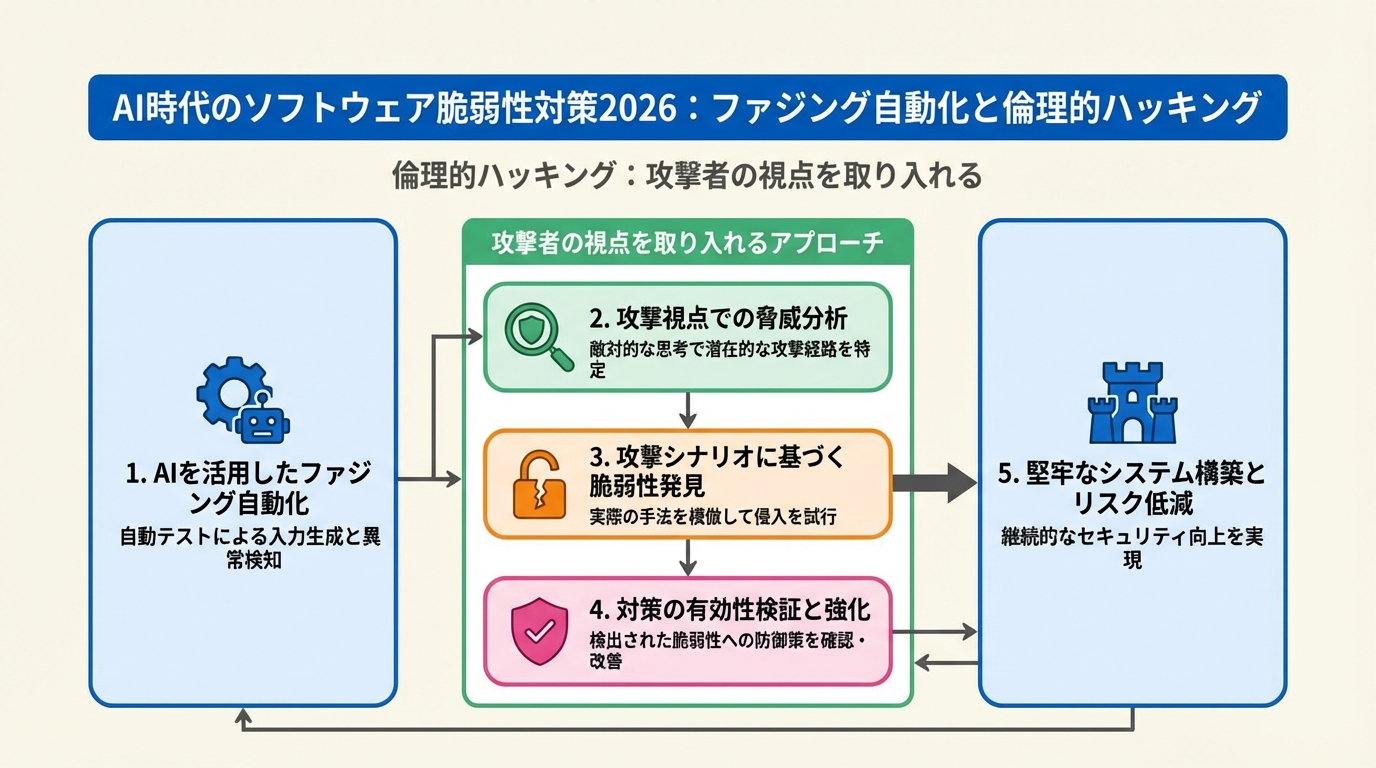

倫理的ハッキング:攻撃者の視点を取り入れる

倫理的ハッキングとは、許可を得た上でシステムに侵入し、脆弱性を発見する活動です。攻撃者の視点を取り入れることで、より実践的な脆弱性対策が可能になります。

ペネトレーションテストの重要性

ペネトレーションテストは、倫理的ハッキングの一種で、実際にシステムに侵入を試み、脆弱性を検証します。定期的なペネトレーションテストを実施することで、脆弱性の早期発見と対策が可能になります。

バグバウンティプログラムの活用

バグバウンティプログラムは、脆弱性を発見した人に報奨金を与える制度です。外部のセキュリティ専門家の協力を得ることで、より多くの脆弱性を発見することができます。2025年には、バグバウンティプログラムを通じて報告された脆弱性の数は、前年比で25%増加しました。

DevSecOps:開発ライフサイクル全体でのセキュリティ対策

DevSecOpsとは、開発ライフサイクル全体にセキュリティ対策を組み込む考え方です。早期段階からセキュリティを考慮することで、脆弱性の混入を防ぎ、コストを削減することができます。

シフトレフトセキュリティの実践

シフトレフトセキュリティとは、セキュリティ対策を開発プロセスのより早い段階で行うことです。例えば、コーディング規約の遵守、静的解析ツールの導入、テストの自動化などが挙げられます。

CI/CDパイプラインへのセキュリティテスト組み込み

CI/CDパイプラインにセキュリティテストを組み込むことで、コードが変更されるたびに自動的に脆弱性をチェックすることができます。これにより、早期に脆弱性を発見し、修正することができます。

stages:

- build

- test

- deploy

build_job:

stage: build

script:

- echo 'Building...'

- docker build -t my-app .

security_scan_job:

stage: test

image: sonarsource/sonar-scanner-cli:latest

variables:

SONAR_HOST_URL: 'http://your-sonar-server'

SONAR_TOKEN: '$SONAR_TOKEN' # GitLabのシークレット変数

script:

- sonar-scanner \

-Dsonar.projectKey=my-app \

-Dsonar.sources=. \

-Dsonar.login=$SONAR_TOKEN

deploy_job:

stage: deploy

script:

- echo 'Deploying...'

- docker push my-app

今後の展望:自己修復型ソフトウェア

将来的には、AIが脆弱性を自動的に検出し、修正する自己修復型ソフトウェアが登場すると予想されます。これにより、脆弱性対策はさらに効率化され、より安全なソフトウェア開発が可能になります。

AIによる脆弱性対策は、まだ発展途上の分野ですが、その可能性は計り知れません。積極的に最新技術を取り入れ、より安全なソフトウェア開発を目指しましょう。