「コード書いたはいいけど、セキュリティチェックが面倒…」エンジニアなら一度は思ったことありますよね?脆弱性スキャン回して大量のアラートにうんざり、手作業での修正に時間が溶けていく…。そんな経験、私も何度もあります。

※この記事にはPRが含まれます

実は、近年の研究で、開発チームがセキュリティ対策に費やす時間は、平均して開発全体の20%にも及ぶというデータがあります。(出典:Gartner, 2025)この時間を削減できれば、開発速度は飛躍的に向上します。

この記事では、AIを活用してDevSecOpsを自動化し、脆弱性管理とコンプライアンス遵守を効率化する方法を、具体的なツールとコード例を交えながら解説します。エンジニアの皆様がより安全で高品質なソフトウェアを迅速に開発できるよう、実践的な情報を提供していきます。

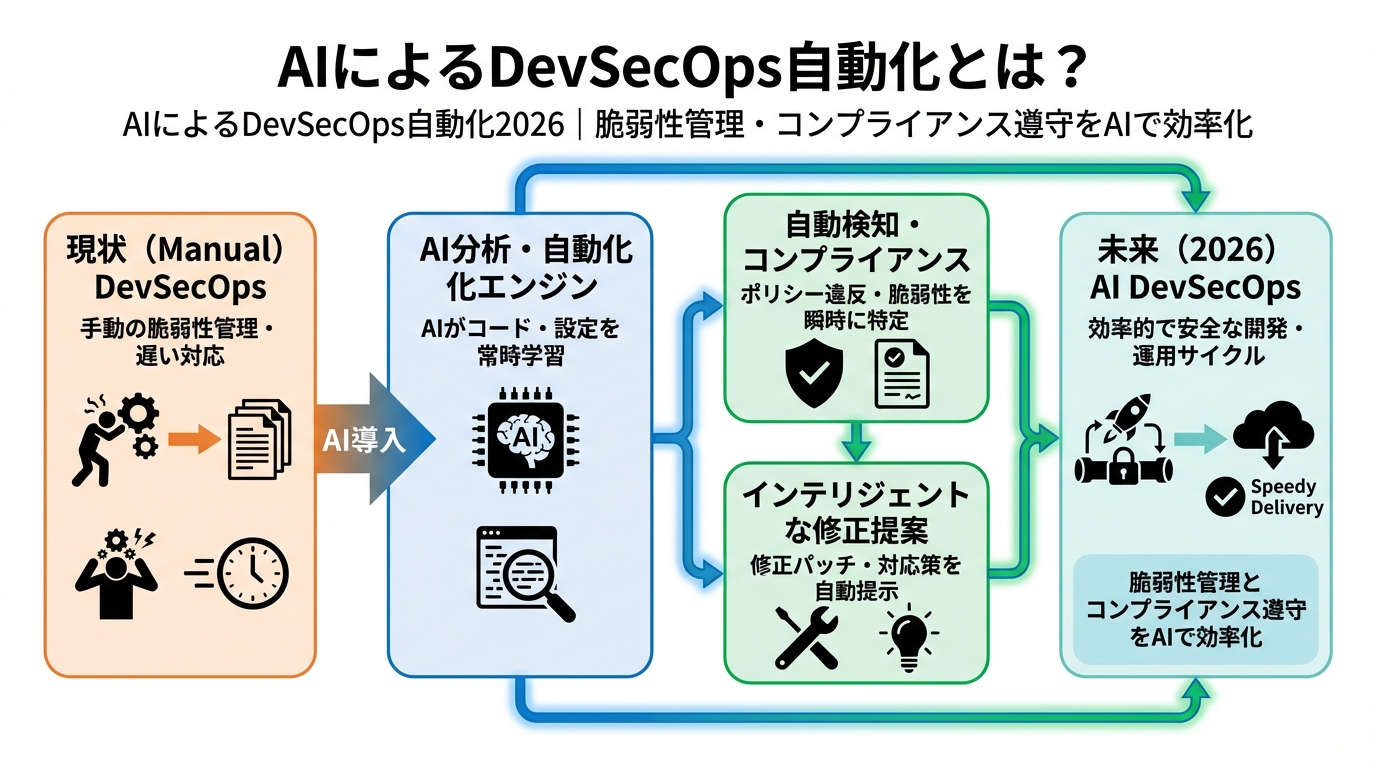

AIによるDevSecOps自動化とは?

DevSecOps(Development Security Operations)とは、開発ライフサイクル全体にセキュリティを組み込むアプローチです。AIによるDevSecOps自動化は、このプロセスをさらに進化させ、セキュリティタスクを自動化することで、効率性と精度を向上させます。

従来のDevSecOpsの課題

従来のDevSecOpsでは、以下のような課題がありました。

- 手作業による脆弱性スキャンと修正: 時間と労力がかかる

- セキュリティ専門家の不足: スキャン結果の解釈と修正が困難

- コンプライアンス遵守の複雑さ: 法規制や業界標準への対応が煩雑

AIがDevSecOpsにもたらすメリット

AIを活用することで、これらの課題を克服し、以下のようなメリットを得られます。

- 自動脆弱性スキャンと優先順位付け: 高精度なAIが脆弱性を検出し、リスクの高いものから優先順位付け

- 自動修正提案: AIが脆弱性の修正方法を提案し、開発者の負担を軽減

- 継続的なコンプライアンス監視: AIが法規制や業界標準への準拠状況を自動的に監視

- インシデント対応の自動化: AIが異常を検知し、自動的に対応策を実行

AIを活用した脆弱性管理の具体例

ここでは、AIを活用した脆弱性管理の具体的な方法を、ツールとコード例を交えながら解説します。

AI搭載SAST/DASTツール

SAST(Static Application Security Testing)とDAST(Dynamic Application Security Testing)は、それぞれ静的解析と動的解析によって脆弱性を検出するツールです。AI搭載SAST/DASTツールは、従来のツールよりも高い精度で脆弱性を検出し、誤検知を減らすことができます。

ツール例:ShiftLeft Ocular

ShiftLeft Ocularは、AIを活用してコードの脆弱性を分析し、リスクの高いものから優先順位付けするSASTツールです。GitHubとの連携も容易で、プルリクエストごとに脆弱性レポートを自動生成できます。

コード例:GitHub ActionsでのShiftLeft Ocular実行

name: ShiftLeft Ocular Scan

on:

pull_request:

branches: [ main ]

jobs:

shiftleft:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v3

- name: Run ShiftLeft Ocular

uses: ShiftLeftSecurity/ocular-action@latest

with:

shiftleft_access_token: ${{ secrets.SHIFTLEFT_ACCESS_TOKEN }}

github_token: ${{ secrets.GITHUB_TOKEN }}

AIによるコンテナイメージ脆弱性スキャン

コンテナイメージには、ライブラリやOSの脆弱性が含まれている可能性があります。AIを活用したコンテナイメージ脆弱性スキャンツールは、これらの脆弱性を検出し、修正方法を提案します。

ツール例:Aqua Security Trivy

Aqua Security Trivyは、コンテナイメージ、ファイルシステム、Gitリポジトリの脆弱性をスキャンできるオープンソースツールです。AIを活用して脆弱性の誤検知を減らし、より正確な結果を提供します。

コード例:Trivyを使ったDockerイメージのスキャン

trivy image your-docker-image:latest

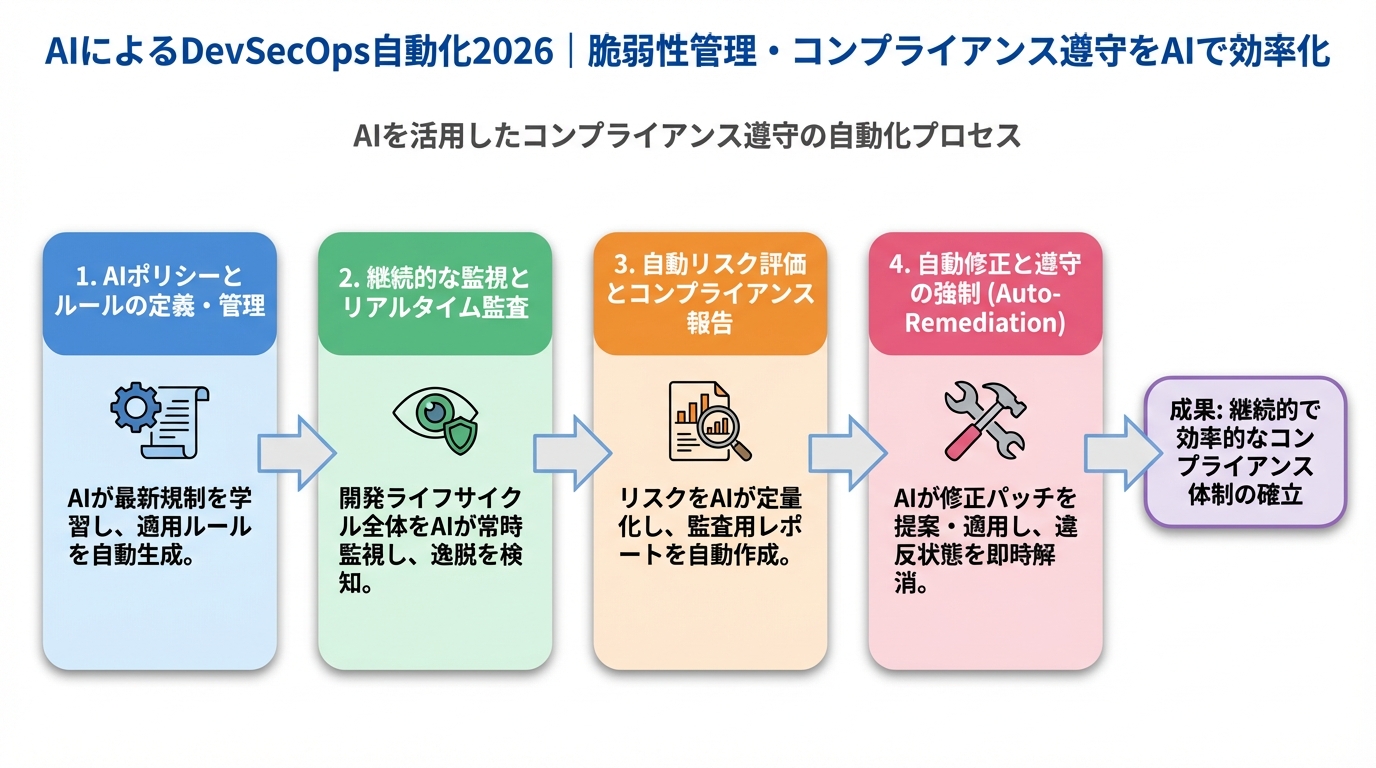

AIを活用したコンプライアンス遵守の自動化

コンプライアンス遵守は、企業にとって重要な課題です。AIを活用することで、コンプライアンス遵守のプロセスを自動化し、効率化することができます。

AIによるポリシー違反検知

AIは、コードや構成ファイルにポリシー違反がないかを自動的に検知できます。例えば、特定の暗号化アルゴリズムの使用禁止や、パスワードの複雑性要件などを自動的にチェックできます。

ツール例:Open Policy Agent (OPA)

Open Policy Agent (OPA) は、クラウドネイティブ環境向けのポリシーエンジンです。AIを活用して、ポリシー違反を検出し、修復アクションを実行できます。

コード例:OPAポリシー定義(Rego)

package example

default allow := false

allow := true {

input.request.http.method == "GET"

}

AIによる監査証跡の自動生成

AIは、システムのアクティビティログを分析し、監査に必要な情報を自動的に生成できます。これにより、監査の準備にかかる時間を大幅に削減できます。

AIによるインシデント対応の自動化

インシデントが発生した場合、迅速な対応が求められます。AIを活用することで、インシデントの検知から対応までを自動化し、被害を最小限に抑えることができます。

AIによる異常検知

AIは、システムのログやメトリクスを分析し、通常とは異なる異常なパターンを検知できます。例えば、異常なトラフィックの急増や、CPU使用率の異常な上昇などを検知できます。

AIによる自動修復

AIは、異常を検知すると、自動的に修復アクションを実行できます。例えば、異常なプロセスを停止したり、スケールアウトして負荷を分散したりすることができます。

今後の展望

AIによるDevSecOps自動化は、まだ発展途上の分野ですが、今後の展望は非常に明るいです。より高度なAI技術が登場することで、より複雑なセキュリティ課題に対応できるようになり、開発プロセス全体の効率化に大きく貢献することが期待されます。

例えば、以下のような技術の発展が期待されます。

- 生成AIによる自動コード修正: 脆弱性のあるコードを自動的に修正する

- 強化学習による動的なセキュリティポリシー: システムの状態に応じて最適なセキュリティポリシーを自動的に適用する

まとめ

AIを活用したDevSecOps自動化は、脆弱性管理、コンプライアンス遵守、インシデント対応を効率化し、開発チームの負担を軽減します。この記事で紹介したツールやコード例を参考に、ぜひAIによるDevSecOps自動化を導入してみてください。より安全で高品質なソフトウェアを、より迅速に開発できるようになるはずです。