「あー、またライブラリのバージョン上げ忘れてた…」エンジニアなら一度は経験するOSSの脆弱性対応。手動でのバージョン管理は限界がありますよね。最新の脆弱性情報に常にアンテナを張っておくのは至難の業。気づいたら依存関係の深いライブラリにクリティカルな脆弱性が見つかって、対応に追われるなんてことも…。

近年、OSSの利用は増加の一途を辿っており、それに伴い脆弱性のリスクも高まっています。米国のサイバーセキュリティ企業Sonatypeの2024年の調査によると、OSSコンポーネントを利用したアプリケーションの92%に、何らかの脆弱性が含まれていることが判明しました。また、平均的なアプリケーションには、268個のOSSコンポーネントが使用されており、そのうちの24個に既知の脆弱性が存在すると報告されています。(出典:Sonatype, ‘2024 State of the Software Supply Chain’)

この記事では、AIを活用したOSS脆弱性スキャンの最前線として、Snyk、Grype、Trivyの3つのツールを徹底比較します。各ツールの特徴、強み・弱み、実際の利用例、そしてAIによる脆弱性解析の未来について、エンジニア目線で実践的に解説します。※この記事にはPRが含まれます

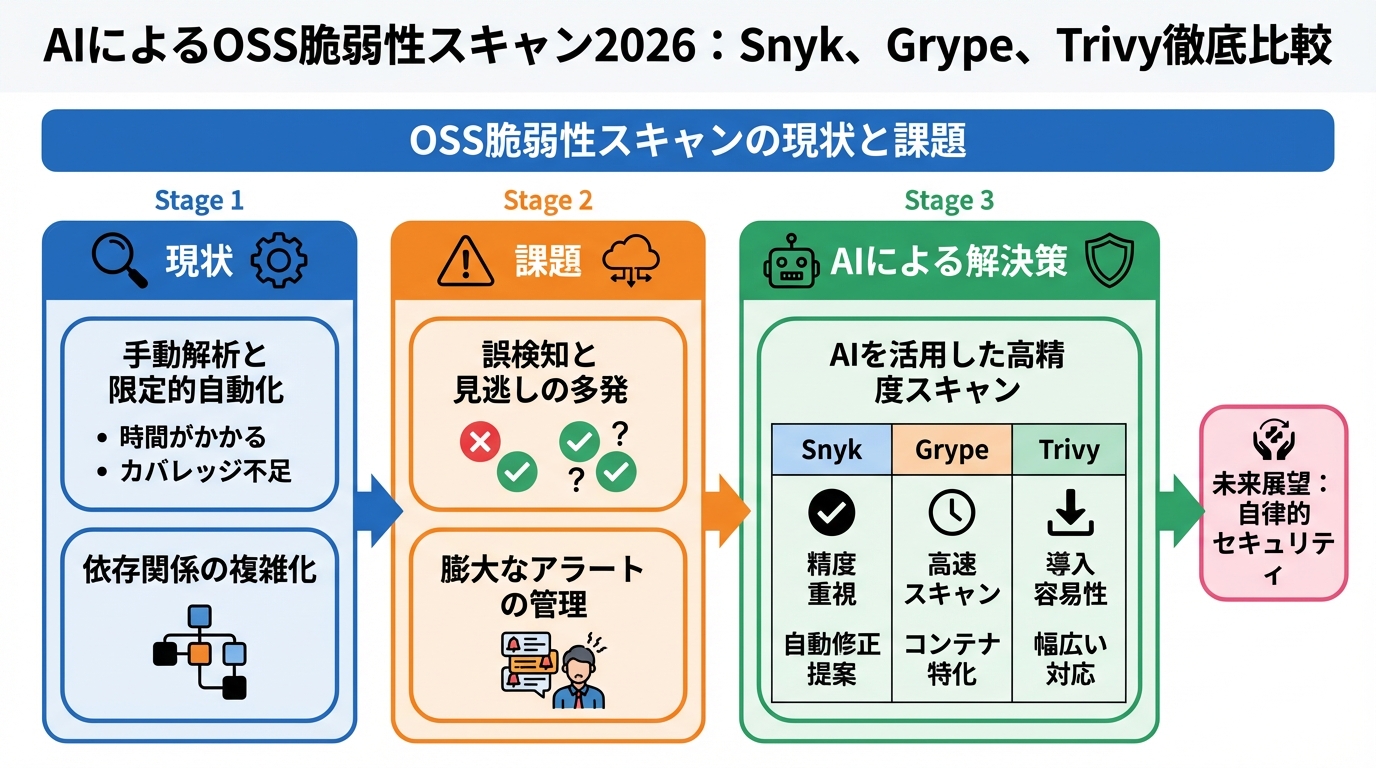

OSS脆弱性スキャンの現状と課題

脆弱性スキャンツールの重要性

ソフトウェア開発において、OSS(オープンソースソフトウェア)の利用は不可欠です。しかし、OSSには脆弱性が含まれる可能性があり、放置すれば重大なセキュリティリスクに繋がります。脆弱性スキャンツールは、これらのリスクを早期に発見し、対応するための重要なツールです。

従来型スキャンの限界

従来の脆弱性スキャンツールは、主に既知の脆弱性データベース(NVDなど)を参照し、一致するパターンを検出する方式でした。しかし、この方式にはいくつかの限界があります。

- 誤検知・過検知の多さ: 脆弱性の影響範囲を正確に判断できないため、実際には影響のない脆弱性を検出してしまうことがあります。

- 未知の脆弱性への対応の遅れ: 新しい脆弱性が発見されてからデータベースに登録されるまでタイムラグがあり、その間に攻撃を受ける可能性があります。

- 手動対応の負担: 脆弱性の重要度判断や修正方法の調査に多くの時間と労力がかかります。

AIによる脆弱性スキャンの進化

AIがもたらす変化

AI、特に機械学習や自然言語処理の技術は、脆弱性スキャンに革新をもたらしています。AIを活用することで、従来のツールでは難しかった高度な分析が可能になり、より正確かつ効率的な脆弱性管理が実現します。

AIを活用した脆弱性スキャンのメリット

- 誤検知・過検知の削減: AIは、コードの文脈や依存関係を理解し、脆弱性の影響範囲をより正確に判断できます。

- 未知の脆弱性の早期発見: 機械学習モデルは、過去の脆弱性データからパターンを学習し、類似の脆弱性を予測できます。

- 自動修正提案: AIは、脆弱性の修正方法を提案したり、自動的に修正パッチを適用したりできます。

主要なAI搭載OSS脆弱性スキャンツール比較

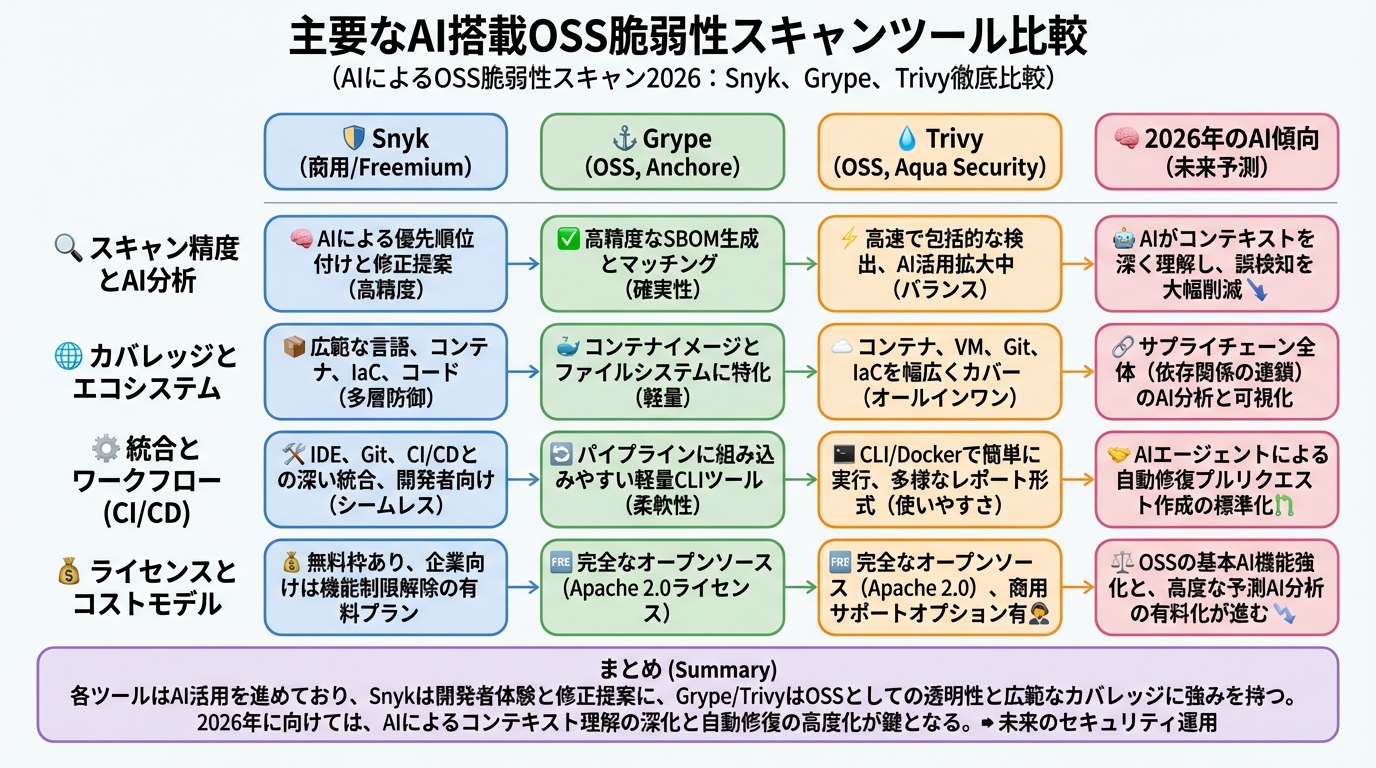

Snyk: 開発者フレンドリーな統合プラットフォーム

Snykは、開発ワークフローに統合された使いやすいインターフェースが特徴です。脆弱性スキャンだけでなく、ライセンスコンプライアンスチェックやコード品質分析も提供します。

Snykの特徴

- 開発者中心の設計: IDE、CI/CDパイプライン、リポジトリなど、様々な開発ツールと連携できます。

- 独自の脆弱性データベース: NVDだけでなく、Snyk独自の脆弱性データベースを持ち、より網羅的な情報を提供します。

- 自動修正機能: 脆弱性が見つかった場合、自動的に修正プルリクエストを作成できます。

Snykの利用例

例えば、GitHubリポジトリとSnykを連携させると、プルリクエストを作成する際に自動的に脆弱性スキャンが実行されます。脆弱性が見つかった場合は、修正方法が提案されるため、開発者は迅速に対応できます。

“`bash

snyk test

“`

Grype: シンプルで高速なコンテナイメージスキャン

Grypeは、Anchore社が開発するシンプルなコマンドラインツールで、コンテナイメージの脆弱性スキャンに特化しています。高速かつ正確なスキャンが可能です。

Grypeの特徴

- 高速なスキャン: 独自のデータベースと最適化されたアルゴリズムにより、高速なスキャンを実現します。

- コンテナイメージに特化: DockerイメージやOCIイメージなど、様々なコンテナイメージ形式に対応しています。

- 豊富な出力形式: JSON、YAML、テーブルなど、様々な出力形式をサポートしています。

Grypeの利用例

例えば、Dockerfileからビルドしたコンテナイメージに対して脆弱性スキャンを実行できます。脆弱性が見つかった場合は、Dockerfileの修正方法が提案されます。

“`bash

grype

“`

Trivy: 包括的なセキュリティスキャナー

Trivyは、Aqua Security社が開発する包括的なセキュリティスキャナーです。脆弱性スキャンだけでなく、設定ミスやマルウェアの検出も可能です。Kubernetes環境にも対応しています。

Trivyの特徴

- 幅広いスキャン対象: コンテナイメージ、ファイルシステム、Gitリポジトリ、Kubernetesなど、様々な対象をスキャンできます。

- シンプルなコマンドラインインターフェース: 簡単に利用できるコマンドラインインターフェースを提供します。

- Kubernetes連携: Kubernetesクラスタ内のリソースをスキャンできます。

Trivyの利用例

例えば、Kubernetes Manifestファイルに対して脆弱性スキャンを実行できます。脆弱性が見つかった場合は、Manifestファイルの修正方法が提案されます。

“`bash

trivy k8s –namespace

“`

AIによる脆弱性解析の未来

脆弱性予測と事前対策

AIは、過去の脆弱性データやコードの特性から、将来発生する可能性のある脆弱性を予測できます。これにより、開発者は脆弱性が顕在化する前に、事前に対策を講じることができます。

自動修復とゼロデイ攻撃対策

AIは、脆弱性の修正方法を自動的に生成したり、ゼロデイ攻撃(未知の脆弱性を悪用した攻撃)を検知・防御したりできます。これにより、脆弱性対応にかかる時間と労力を大幅に削減できます。

進化し続けるAI技術

AI技術は日々進化しており、脆弱性解析の精度と効率は今後ますます向上することが期待されます。AIを活用した脆弱性スキャンは、ソフトウェア開発におけるセキュリティ対策の重要な一部となるでしょう。

AIによるOSS脆弱性スキャンは、開発者の負担を軽減し、より安全なソフトウェア開発を実現するための強力な武器となります。Snyk、Grype、Trivyなどのツールを積極的に活用し、セキュリティリスクを最小限に抑えましょう。